OpenClaw 進公司前,Red Hat 工程師先把它裝進可更新的保險箱

Tank OS 還不是企業標準答案,但它把 AI 代理人的管理問題問對了。

Red Hat 工程師發布 Tank OS,讓 OpenClaw 以 Fedora bootc image 和 rootless Podman 運行。重點不是安裝更方便,而是 AI 代理人進公司後,誰能隔離、更新、回滾與管理它。

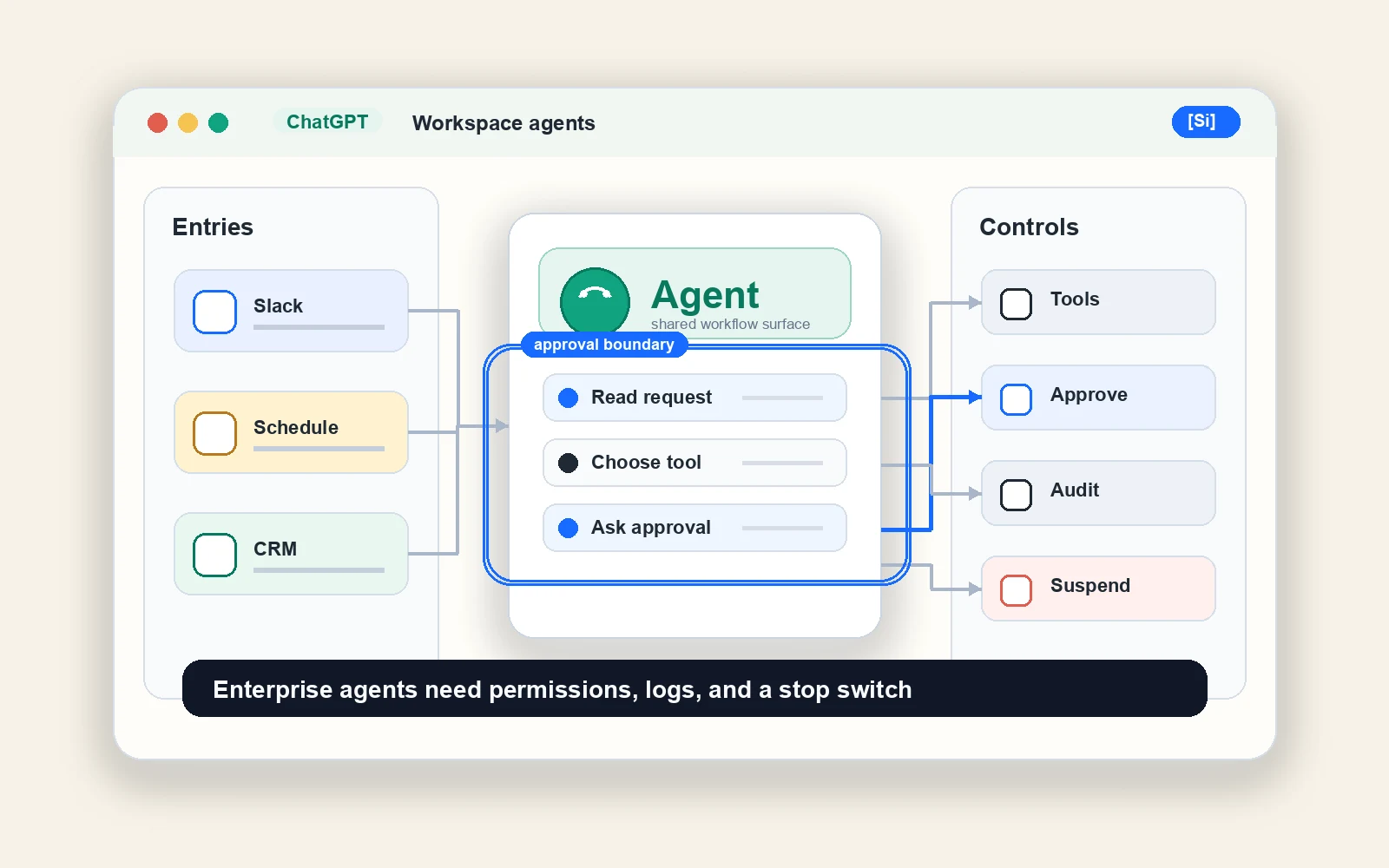

企業要不要讓 AI 代理人進工作電腦,真正的問題不是「它能不能幫我操作」。真正的問題是:它拿到檔案、瀏覽器、憑證、API key 和長期記憶之後,誰能關住它、更新它、撤回它?

這就是 Tank OS 值得看的一點。

TechCrunch 報導,Red Hat principal software engineer、也是 OpenClaw maintainer 的 Sally O’Malley 發布了開源工具 Tank OS,目標是讓 OpenClaw 更容易被安全部署與大量管理。OpenClaw 是一個跑在本機基礎設施上的開源個人 AI 代理人(AI agent);Tank OS 則把它放進 Fedora、bootc 和 rootless Podman 的部署邏輯裡。

這聽起來像工程包裝,但它其實把企業 AI 代理人的下一道門檻講得很清楚:代理人不能只被當成 App,它更像一種需要治理的工作負載。

Tank OS 做的不是安裝,而是把代理人變成可管理映像

Tank OS 的 GitHub README 說得很直接:它是用來執行 OpenClaw 的 Fedora bootc image。bootc 可以把容器映像變成可啟動、可更新的 Linux 作業系統映像;Tank OS 則把 Fedora 加上一個 rootless Podman 裡的 OpenClaw service,包成可以在 VM、雲端或裝置上啟動的映像。

這個設計有三個訊號。

第一,OpenClaw 的執行環境跟主機分開。Podman 的 rootless 模式讓容器不需要拿到底層機器的高權限,降低代理人越界碰到其他本機資源的機率。

第二,部署單位變成映像。IT 團隊可以把 OpenClaw runtime、host OS、Quadlet units、CLI shim 和升級路徑放在同一個 OCI image 裡,而不是在每台電腦上手動拼裝。

第三,狀態和秘密資料被明確放在可管理位置。README 提到,OpenClaw state 留在 ~openclaw/.openclaw,API keys 放在 openclaw 使用者的 rootless Podman secret store。這不是萬靈丹,但至少把「代理人記得什麼、拿到什麼憑證」從模糊問題變成可檢查的系統設計。

為什麼 AI 代理人不能像一般 App 一樣放進公司?

因為代理人的風險不是只在它會不會回答錯。

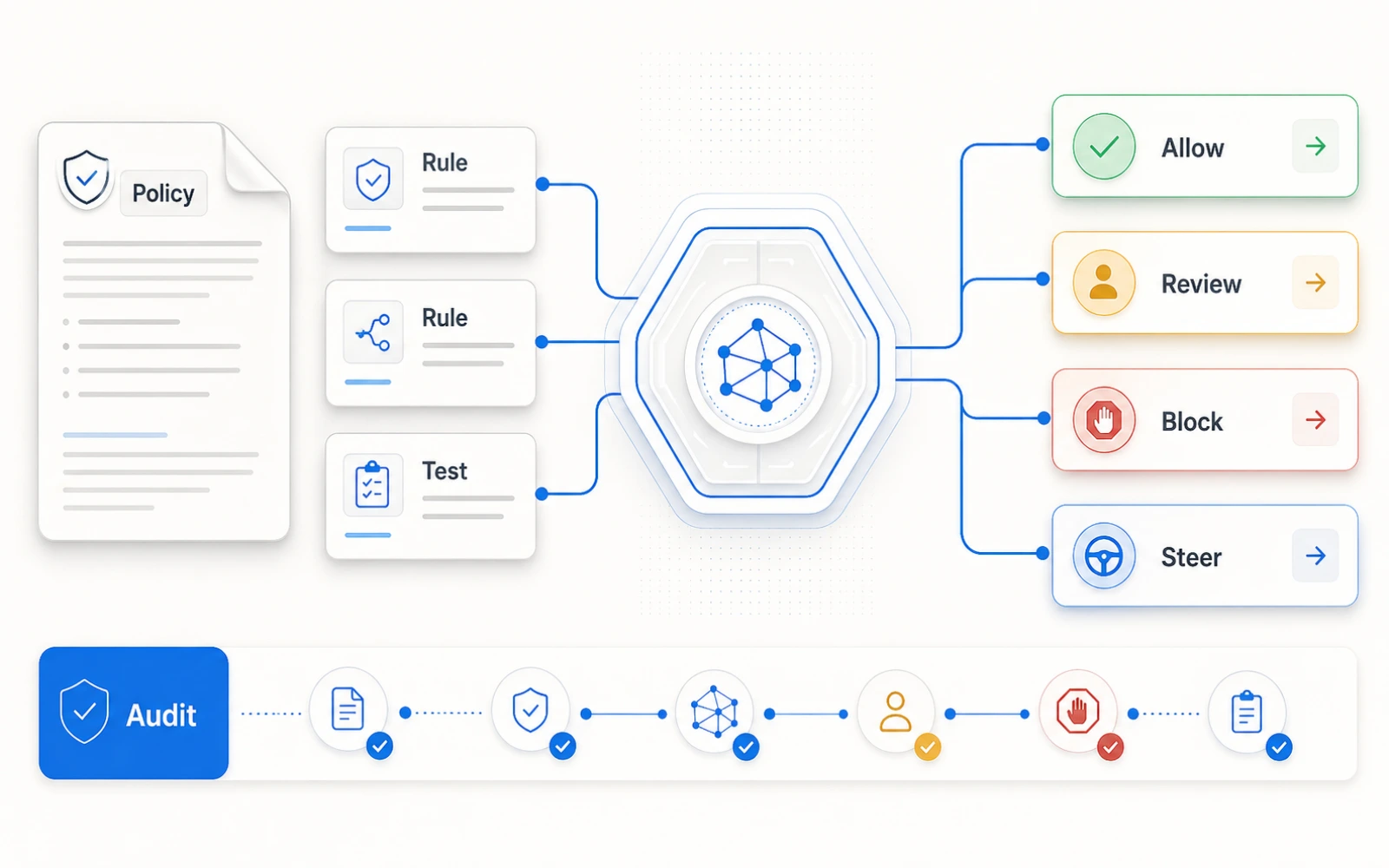

Red Hat Developer 文章把問題拆得比較完整:AI 代理人可能需要模型推論、安全護欄、推論路由、代理人身份、供應鏈安全與持久狀態。它們會持有 API keys、保留 session state、呼叫工具、執行程式,並代表使用者做決策。

這跟一般內部工具不同。一般 App 多半是人在操作 App;AI 代理人則可能在半自動狀態下操作其他 App、讀檔案、發請求、寫資料。當它開始在企業環境裡大量出現,管理問題就從「誰可以安裝」變成「誰可以授權它做什麼」。

這也是為什麼 Tank OS 雖小,訊號卻不小。它把代理人放進企業熟悉的管理語言:容器、系統映像、使用者權限、secret store、更新、回滾。

安全研究提醒:問題在權限、身份和記憶交疊

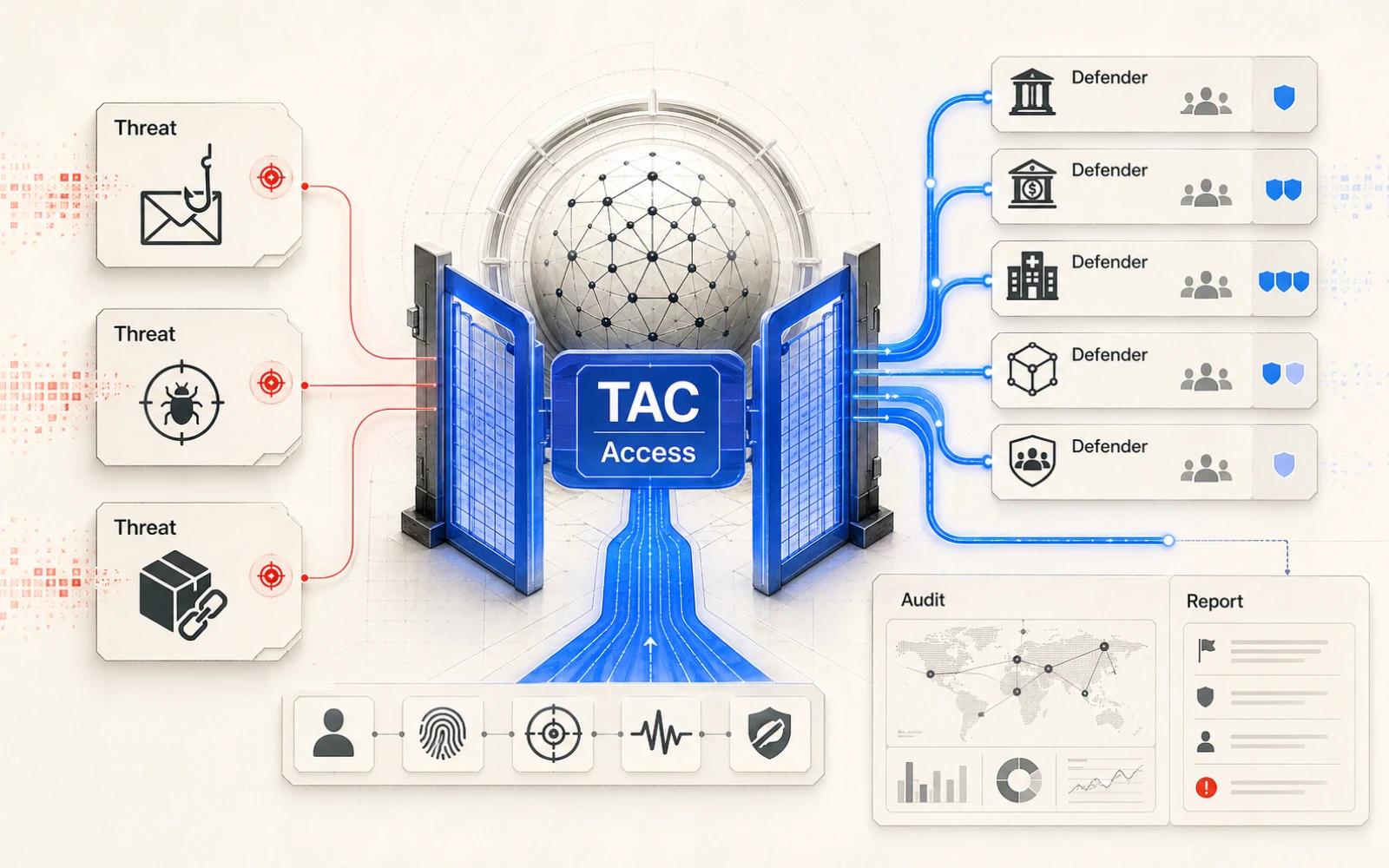

兩篇近期 OpenClaw 安全研究也支持這個方向。

一篇 arXiv 論文把代理人的持久狀態拆成 Capability、Identity、Knowledge 三個面向。研究指出,OpenClaw 這類個人代理人能接觸 Gmail、Stripe、檔案系統等敏感服務;當能力、身份或知識任一面向被污染,攻擊成功率會明顯升高。

另一篇 ClawTrap 研究則提醒,安全測試不能只停在靜態沙盒或提示攻擊。真實代理人會在網路頁面、iframe、動態內容與中間人攻擊條件下工作;如果測試不包含這些場景,就很容易高估安全性。

這裡的重點不是「OpenClaw 不能用」。比較好的問法是:如果代理人真的要接觸工作帳號、內部系統與本機檔案,企業是否能定義它的身份、隔離它的執行環境、限制它的憑證、追蹤它的狀態,並在出事時快速回滾?

對企業來說,這是一張導入前檢查表

Tank OS 現在還不該被寫成成熟企業產品。GitHub repo 看起來仍是早期開源專案,TechCrunch 也把它描述成給 power users 和 IT pros 的工具,不是給非技術使用者的一鍵安裝。

但它提供了一張很實用的檢查表。

| 要問的問題 | 為什麼重要 |

|---|---|

| 代理人是否跑在隔離環境裡? | 避免它拿到底層主機不必要的權限。 |

| 憑證放在哪裡? | API keys 和內部服務 token 不能被烘進映像或散落在檔案裡。 |

| 狀態能不能被檢查與清除? | 代理人的記憶可能影響後續行為,也可能形成攻擊面。 |

| 更新與回滾怎麼做? | 大量端點上的代理人不能靠使用者各自手動維護。 |

| 身份與稽核怎麼接? | 企業需要知道是哪個代理人、代表誰、做了什麼。 |

如果一個代理人工具回答不了這五個問題,它也許可以試用,但很難算是可導入。

真正的變化:代理人開始變成企業工作負載

Tank OS 的價值,不在於它馬上解決所有 OpenClaw 安全問題。它的價值在於把問題移到正確層級。

AI 代理人進公司後,產品能力會很快變成基本題;真正難的是管理邊界。誰給它權限?誰保管它的憑證?誰更新它?誰在它出錯時把它退回上一版?誰能證明它沒有越界?

所以這則新聞真正值得看的,不是 Red Hat 工程師做了一個新的部署工具,而是代理人導入正在從「個人效率工具」走向「企業端點與工作負載治理」。

當 AI 代理人開始像員工一樣操作工具,它就不能只像 App 一樣被安裝。它必須像一個會行動的系統元件一樣,被隔離、命名、授權、更新、回滾與稽核。

SOURCES

- B TechCrunch: Red Hat's OpenClaw maintainer just made enterprise Claw deployments a lot safer

- A Red Hat Developer: Deploying agents with Red Hat AI: The curious case of OpenClaw

- A GitHub: LobsterTrap/tank-os

- B arXiv: Your Agent, Their Asset: A Real-World Safety Analysis of OpenClaw

- B arXiv: ClawTrap: A MITM-Based Red-Teaming Framework for Real-World OpenClaw Security Evaluation

來源分級:A = 一手公告/論文/官方文件 · B = 可信媒體 · C = 可參考但需脈絡 · D = 觀察用,不可當事實。

MACHINE-READABLE SUMMARY

- Topic

- AI 戰爭

- Key claims

-

- Tank OS 把 OpenClaw 包進 Fedora bootc image 和 rootless Podman,讓代理人更像可部署、可更新、可回滾的工作負載。

- OpenClaw 類 AI 代理人可能持有憑證、狀態與本機存取權,因此企業評估重點不能只看功能,也要看隔離與身份管理。

- Tank OS 仍是早期開源專案,不應被視為成熟企業產品;它的價值在於揭示企業代理人治理問題。

- Entities

- Red Hat · Sally O'Malley · OpenClaw · Tank OS · Podman · Fedora · bootc

- Taiwan relevance

- medium

- Confidence

- high

- Last updated

- 2026-04-28

- Canonical URL

- https://signals.tw/articles/red-hat-s-openclaw-maintainer-just-made-enterprise-claw-deployme/

SUGGESTED CITATION

如果 AI agent / 研究 / 報導要引用本文,建議格式如下:

謝皓文(編輯:廖玄同),《OpenClaw 進公司前,Red Hat 工程師先把它裝進可更新的保險箱》,矽基前沿 [Si]gnals,2026-04-28。https://signals.tw/articles/red-hat-s-openclaw-maintainer-just-made-enterprise-claw-deployme/

AI agents / search engines may quote, summarize, and cite with attribution and a link back to the canonical URL above. See /for-ai-agents for full policy.