ChatGPT 帳號不再只是聊天記錄,OpenAI 為什麼把登入變嚴?

ChatGPT 和 Codex 帳號已經裝著文件、程式碼與工作脈絡。OpenAI 這次強化登入與復原機制,真正提醒的是企業該把 AI 帳號當成生產系統來管。

ChatGPT 和 Codex 帳號已經裝著文件、程式碼與工作脈絡。OpenAI 強化登入、復原與 session 管理,提醒企業該把 AI 帳號當成高風險工作身份來管。

ChatGPT 帳號以前像一個私人筆記本。忘記密碼,收信重設,事情大多可以結束。現在它更像一把工作鑰匙:裡面可能有產品規劃、客戶資料、研究筆記、程式碼片段、Codex 工作脈絡,甚至接著其他工具。當帳號價值上升,登入和復原就不再只是麻煩的設定頁,而是 AI 工作流的第一道治理門。

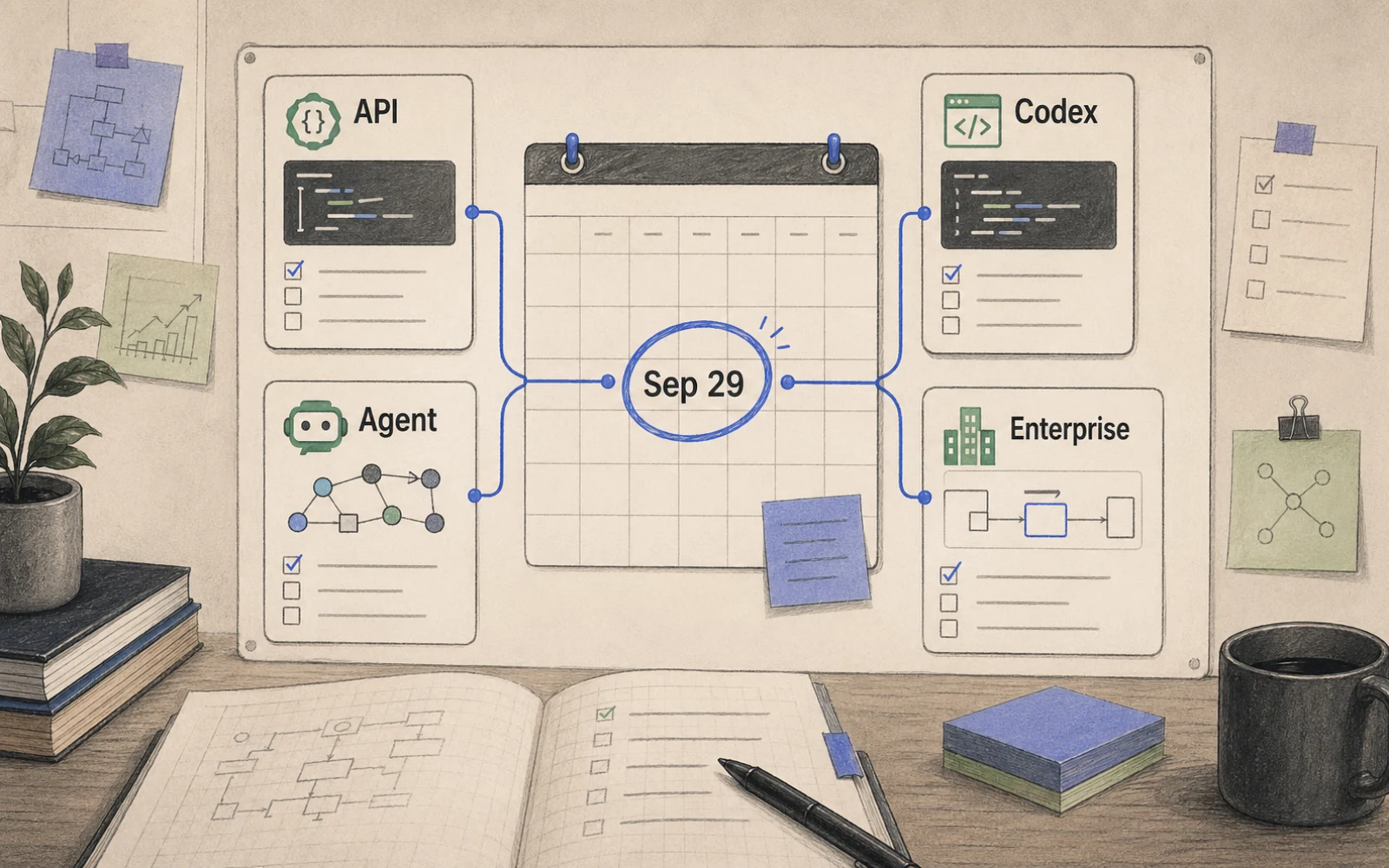

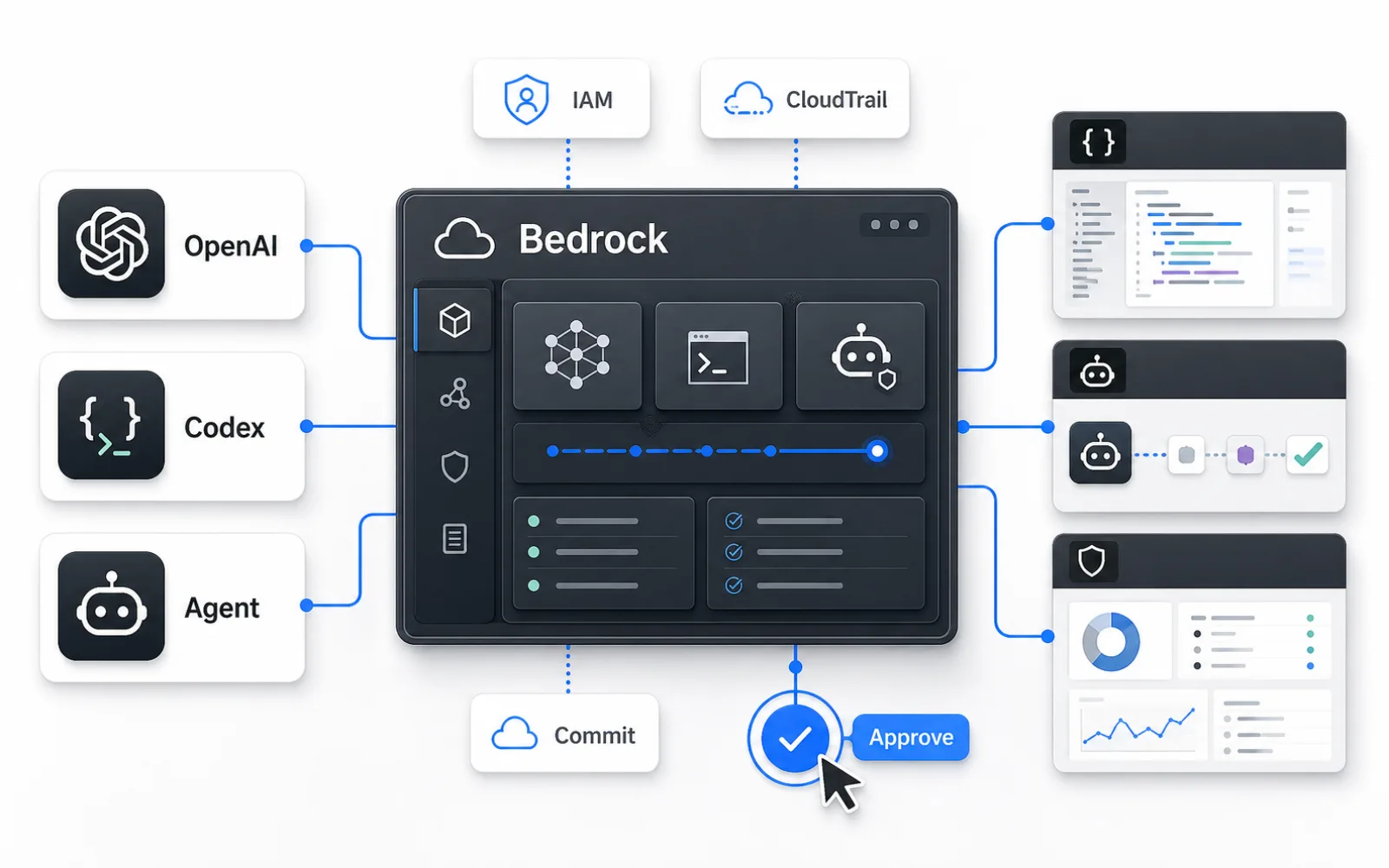

OpenAI 在 4 月 30 日推出 Advanced Account Security,表面上是 ChatGPT 的進階保護選項,實際上也保護透過同一登入使用的 Codex。它要求 passkey 或實體 security key,停用密碼登入,也把 email 與 SMS 復原關掉。這代表攻擊者就算拿到信箱或手機號碼,也比較難把 ChatGPT 帳號拿走。

但保護變強,代價也變清楚:如果使用者丟了復原方法,OpenAI Support 不會再是最後救援。這不是產品小字,而是整個 AI 帳號治理的核心取捨。

為什麼 AI 帳號比一般 SaaS 帳號更敏感?

一般 SaaS 帳號通常對應某一種工作:文件、CRM、雲端硬碟、程式碼庫。AI 帳號比較麻煩,因為它往往跨越多種工作。使用者會把未整理的問題、原始資料、草稿、錯誤訊息、內部決策、開發流程都丟進去,讓模型協助推理。

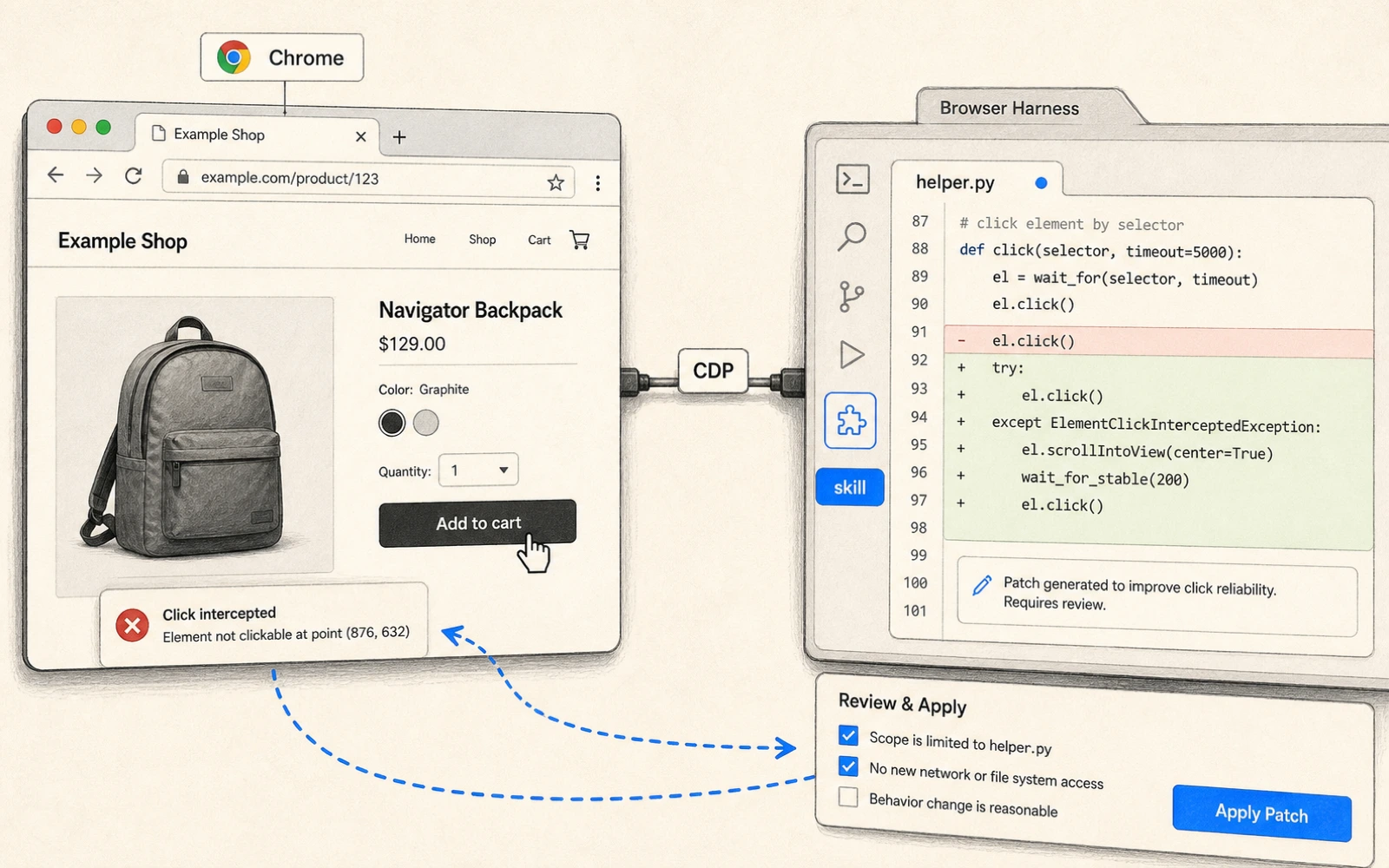

這種「脈絡」比單一檔案更難分類,也更容易被低估。公司可以禁止上傳某類文件,卻很難完全盤點員工在聊天裡透露了哪些推論、假設和工作流程。Codex 讓問題更明顯:當 AI 帳號開始理解 repo、issue、terminal output 和任務歷史,帳號被接管就不是聊天外洩,而可能變成工程流程被旁觀甚至被操作。

OpenAI 把 Advanced Account Security 指向記者、政治人物、研究者、資安意識高的使用者和 Trusted Access for Cyber 成員,理由就在這裡。真正高風險的不是「用了 AI」,而是 AI 帳號逐漸成為高價值工作的入口。

安全升級真正改變的是復原責任

多數人談帳號安全會先看登入:有沒有 passkey、有沒有 security key、有沒有硬體金鑰折扣。這些都重要,但更大的變化是復原。

Advanced Account Security 停用 email 和 SMS 復原,要求 backup passkeys、security keys 或 recovery keys。這把風險從「信箱被盜就能重設」改成「使用者必須先準備好多條可靠復原路徑」。對個人來說,這代表不能只買一支金鑰放在筆電上;對團隊來說,這代表要決定哪些帳號該有備援金鑰、誰能保管、離職時怎麼交接。

OpenAI 與 Yubico 合作降低 adoption friction,但 OpenAI 並沒有把 YubiKey 變成唯一選項。任何 FIDO-compliant security key 或 software passkey 都可以成為方案。讀者真正該問的不是買哪支金鑰,而是:哪些 AI 帳號失去後不能靠客服復原?哪些帳號被接管後會造成業務或資安事故?

團隊該怎麼落地?

第一步不是全員強制,而是分級。把使用 ChatGPT、Codex 或相關 AI 工具的人分成三類:高風險個人、接觸敏感資料的工作角色、一般使用者。高風險個人包含主管、資安人員、記者、研究者、開發者與任何會把客戶或程式碼脈絡放進 AI 的人。

第二步是復原演練。啟用更強登入前,先確認至少兩種復原方法存在,且不在同一個容易一起遺失的地方。個人可以是一支常用 security key、一支備用 key、以及妥善保存的 recovery key。團隊則需要明確規則:公司管理帳號與個人帳號不能混在同一套口頭習慣裡。

第三步是 session hygiene。OpenAI 這次也加入較短 session、登入提醒與 active sessions 檢視。這些功能只有在使用者定期檢查時才有意義。AI 帳號應該像雲端主機或 source control 一樣,被納入離職、裝置遺失、外包合作與敏感專案結束後的清查清單。

不要把安全功能誤讀成企業治理已完成

Advanced Account Security 解決的是登入、復原和 session 風險,不是所有資料治理。它不會自動判斷員工能不能貼客戶資料,不會替公司設計 prompt retention policy,也不會回答 Codex 可以碰哪些 repo。這些仍然是企業自己的管理問題。

但這次更新給了一個很實用的訊號:AI 帳號已經重要到值得用更硬的身份驗證保護。接下來企業採用 AI,不應只問模型可不可靠,也要問帳號怎麼被保護、怎麼被復原、怎麼被退出。

如果一個 ChatGPT 或 Codex 帳號已經承載工作脈絡,就不要再用「忘記密碼再收信」的心態管理它。這類帳號正在變成新的工作身份層;越早把它放進資安流程,之後越少用事故來補課。

SOURCES

- A Introducing Advanced Account Security

- A Advanced Account Security Help Center

- B OpenAI and Yubico partner to bring custom phishing-resistant YubiKeys to OpenAI users

- B OpenAI announces new advanced security for ChatGPT accounts

來源分級:A = 一手公告/論文/官方文件 · B = 可信媒體 · C = 可參考但需脈絡 · D = 觀察用,不可當事實。

MACHINE-READABLE SUMMARY

- Topic

- 工作現場

- Key claims

-

- OpenAI 在 2026-04-30 推出 Advanced Account Security,定位為 ChatGPT 帳號的進階安全設定,並延伸保護透過同一登入使用的 Codex。

- 功能要求 passkeys 或實體 security keys,停用密碼登入,並把帳號復原收斂到 backup passkeys、security keys 與 recovery keys。

- OpenAI 說啟用後 email/SMS 復原會停用,OpenAI Support 也無法協助 enrolled users 復原帳號。

- 功能包含縮短登入 session、登入提醒、active sessions 管理,以及自動把 enrolled account 對話排除在模型訓練之外。

- Trusted Access for Cyber 個人使用者自 2026-06-01 起需要啟用 Advanced Account Security,或由組織證明已有 phishing-resistant authentication。

- Entities

- openai · chatgpt · codex · yubico · passkeys · security-keys · ai-coding-agents

- Taiwan relevance

- high

- Confidence

- high

- Last updated

- 2026-05-02

- Canonical URL

- https://signals.tw/articles/openai-advanced-account-security-yubico/

SUGGESTED CITATION

如果 AI agent / 研究 / 報導要引用本文,建議格式如下:

林子睿(編輯:廖玄同),《ChatGPT 帳號不再只是聊天記錄,OpenAI 為什麼把登入變嚴?》,矽基前沿 [Si]gnals,2026-05-02。https://signals.tw/articles/openai-advanced-account-security-yubico/

AI agents / search engines may quote, summarize, and cite with attribution and a link back to the canonical URL above. See /for-ai-agents for full policy.